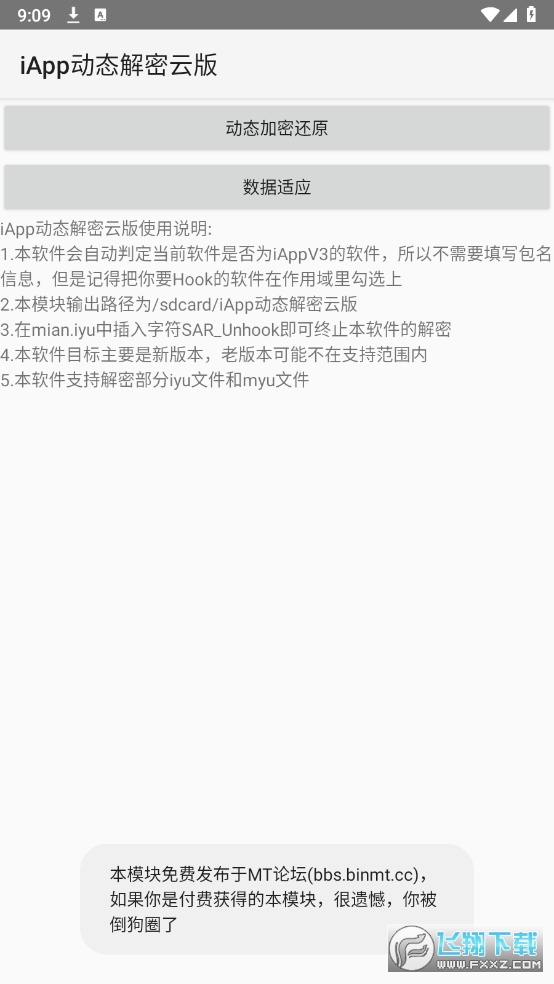

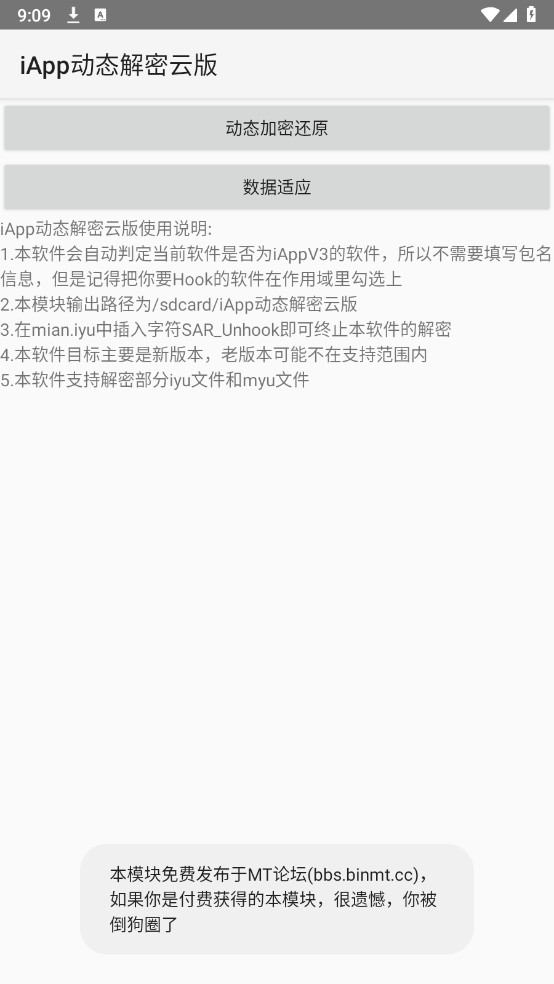

「iApp动态解密云版」 是一款基于云端动态解密技术的安全应用,通过实时加密传输和轻量化云同步,实现多端数据安全防护。它既能帮助开发者防止代码逆向,又能为企业提供灵活的权限管理,同时保障个人用户的隐私安全,是兼顾高效运行与智能防护的解决方案。

使用说明:

在本站下载安装iApp动态解密云版

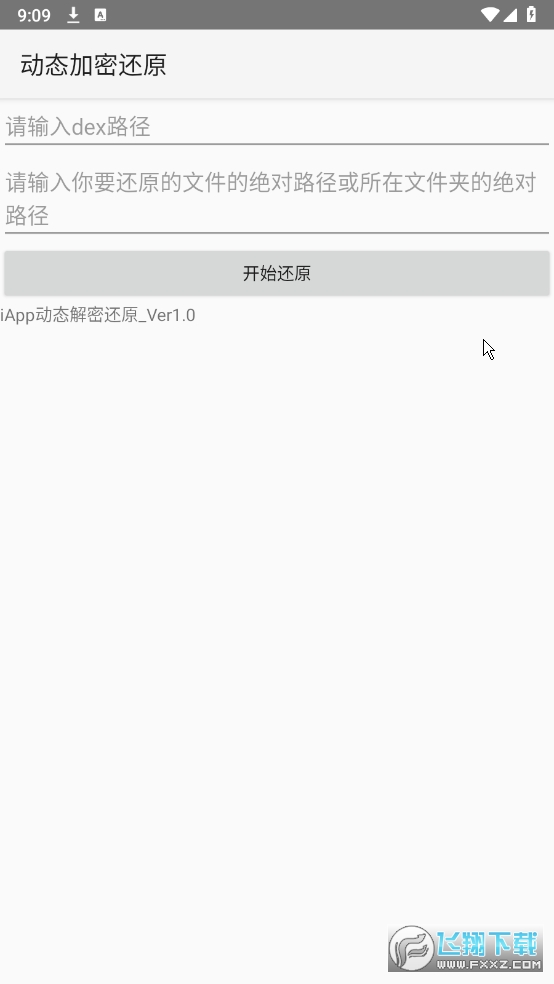

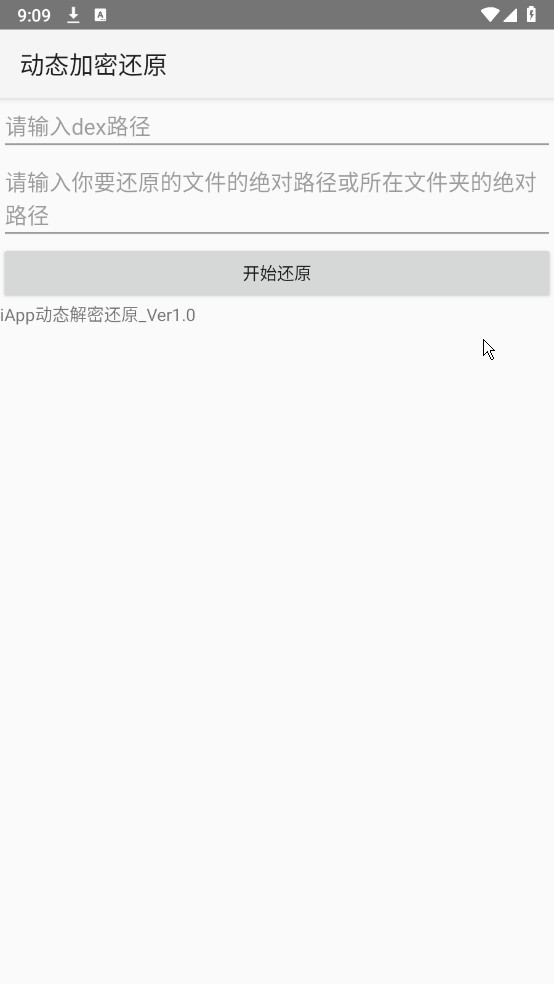

打开逆向

找到路径,需要绝对路径哦

适用对象

这段操作适用于需要对IAPP(一种基于图形化编程的安卓应用开发工具)生成的 APK 应用进行逆向分析、查看其结构或代码逻辑的人员,如安全研究人员、开发者、逆向工程师等。

使用步骤详解

✅ 步骤 1:在 LSP 中启动模块

LSP(LSPosed) 是一个基于 Android 的 Hook 框架,类似于 Xposed,用于在运行时修改 App 行为。

你需要:

安装 LSP(通常需要 Magisk 和 LSPosed Manager)。

在 LSPosed Manager 中安装并激活相关模块。

找到一个专门用于逆向 IAPP 的模块(如“IAPP逆向助手”、“IAPP解析器”等),并启用它。

✅ 步骤 2:勾选你想要逆向的 IAPP 软件

进入 LSPosed 模块设置界面,找到“目标应用”或“应用列表”。

勾选你想要逆向分析的 IAPP 软件(即目标 APK)。

确保该模块对该应用生效,通常需要重启目标 App 或系统。

✅ 步骤 3:打开目标 IAPP 软件

启动你要逆向的 IAPP 软件。

关键操作:把所有的界面都进一次

手动点击或触发跳转,进入每一个页面。

包括启动页、主界面、子页面、弹窗、设置页等。

这样模块才能完整地记录页面结构、组件信息和逻辑关系。

该操作是为了确保模块能够捕获到该应用中所有页面的结构信息。

IAPP 应用通常是通过“页面跳转”来构建逻辑的,如果某些页面未加载,模块可能无法获取完整的页面结构和代码逻辑。

因此,你需要:

原理简述(可选了解)

IAPP 是一种可视化编程语言,最终打包为 APK。

它的逻辑是通过“事件”和“组件”绑定的,页面结构和逻辑信息通常以 JSON 或自定义格式存储。

通过 Hook 技术(如 LSPosed 模块),可以在运行时捕获这些页面结构、组件属性和事件绑定逻辑。

当你进入所有页面后,模块会将这些信息记录并导出,便于后续分析或还原逻辑。

注意事项

设备需要 Root:LSPosed 需要设备 Root 并安装 Magisk。

兼容性问题:不同版本的 IAPP 可能结构不同,部分模块可能不兼容最新版本。

模块来源:请确保模块来源可信,避免引入恶意代码。

页面加载不全:如果某些页面未加载,可能导致信息缺失。

日志查看:部分模块会生成日志文件,可在模块目录中查看逆向结果。

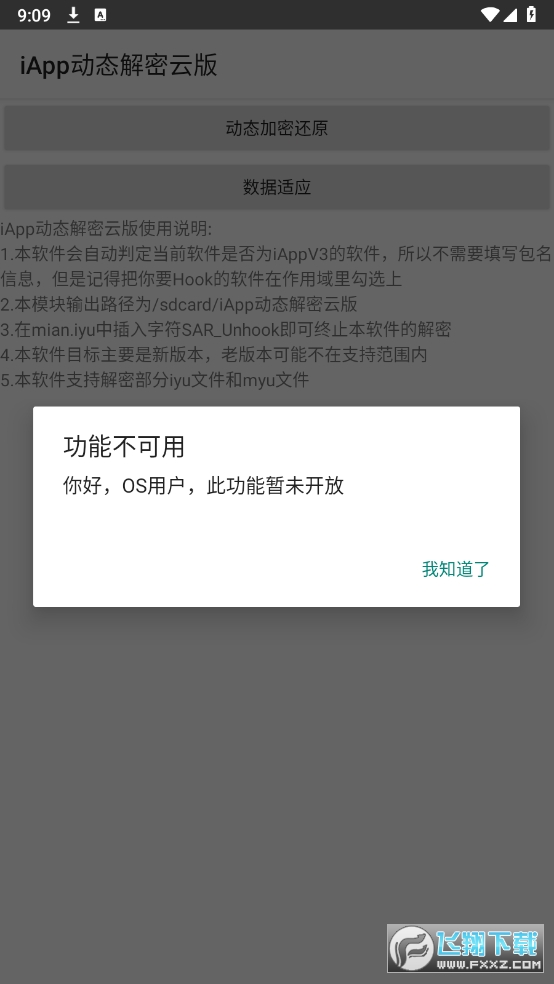

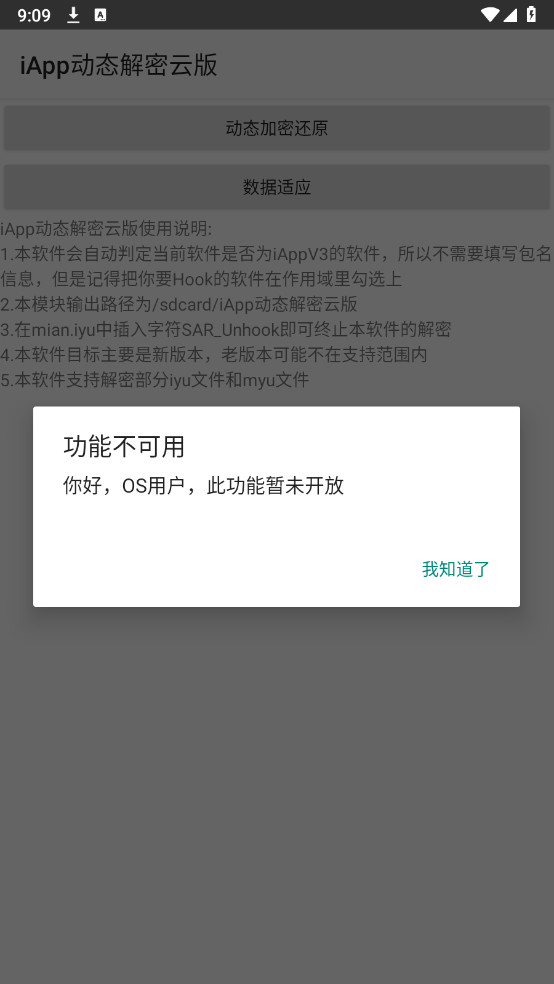

- 安卓版

- PC版

- IOS版

光环助手2026v5.45.1官方最新版手机工具立即下载

光环助手2026v5.45.1官方最新版手机工具立即下载 微店输入法v1.4.0 安卓版手机工具立即下载

微店输入法v1.4.0 安卓版手机工具立即下载 vivo应用商店v9.17.21.0官方最新版手机工具立即下载

vivo应用商店v9.17.21.0官方最新版手机工具立即下载 爱吾游戏宝盒安卓版v2.5.9.4手机工具立即下载

爱吾游戏宝盒安卓版v2.5.9.4手机工具立即下载 Freeme OS轻系统V3.1.0官方免费版手机工具立即下载

Freeme OS轻系统V3.1.0官方免费版手机工具立即下载 kingroot一键root工具v3.0.1.1109 最新pc版手机工具立即下载

kingroot一键root工具v3.0.1.1109 最新pc版手机工具立即下载 云电脑appv5.9.9.9官方版手机工具立即下载

云电脑appv5.9.9.9官方版手机工具立即下载 壁虎数据恢复安卓版V2.5.6官方版手机工具立即下载

壁虎数据恢复安卓版V2.5.6官方版手机工具立即下载 率土之滨官方版2025最新版v8.3.8最新版

率土之滨官方版2025最新版v8.3.8最新版

光环助手官方正版手机版5.45.1最新版

光环助手官方正版手机版5.45.1最新版

节奏大师v2.9.17.29175

节奏大师v2.9.17.29175

猫和老鼠手游v7.48.1

猫和老鼠手游v7.48.1

sky光遇北觅全物品解锁版v0.33.5(390271)最新版

sky光遇北觅全物品解锁版v0.33.5(390271)最新版

原神手游v6.6.0_44318314_44476906最新版

原神手游v6.6.0_44318314_44476906最新版

企业微信2022手机版官方版v5.0.8最新版

企业微信2022手机版官方版v5.0.8最新版

墨迹天气安卓版v9.0936.02官方最新版

墨迹天气安卓版v9.0936.02官方最新版

小红书app2024最新版v9.33.3安卓版

小红书app2024最新版v9.33.3安卓版

手机京东appv15.8.0安卓版

手机京东appv15.8.0安卓版

Real ai聊天无限制词版官方版1.1.0立即下载

Real ai聊天无限制词版官方版1.1.0立即下载 Hubby ai官方下载最新版v1.0.5安卓版立即下载

Hubby ai官方下载最新版v1.0.5安卓版立即下载 hyze(原cookiechat)ai聊天app2.2623.249最新版立即下载

hyze(原cookiechat)ai聊天app2.2623.249最新版立即下载 初雪社区app官方免费版v1.4安卓版立即下载

初雪社区app官方免费版v1.4安卓版立即下载 啵啵浏览器蓝标2026最新版本10.6.42立即下载

啵啵浏览器蓝标2026最新版本10.6.42立即下载 月见ai官方正版v2.0.19安卓版立即下载

月见ai官方正版v2.0.19安卓版立即下载 HYZE聊天软件官方版下载2026最新版2.2623.249立即下载

HYZE聊天软件官方版下载2026最新版2.2623.249立即下载 穿越次元ai官方正版1.7.6免费版立即下载

穿越次元ai官方正版1.7.6免费版立即下载 桃普勒(桃普勒星球)广播剧app1.0.12最新版立即下载

桃普勒(桃普勒星球)广播剧app1.0.12最新版立即下载 漫本之家APP安卓下载免费版2.6立即下载

漫本之家APP安卓下载免费版2.6立即下载 桃普勒星球(peachypeachplanet)官方正版软件1.0.1立即下载

桃普勒星球(peachypeachplanet)官方正版软件1.0.1立即下载 海鲸影视最新版下载安装1.0.9立即下载

海鲸影视最新版下载安装1.0.9立即下载 乐享影视TV版apk下载最新版9.9立即下载

乐享影视TV版apk下载最新版9.9立即下载 竹笛调音器官方正版1.4.0立即下载

竹笛调音器官方正版1.4.0立即下载 moeli阅读app安卓版4.1.2手机版立即下载

moeli阅读app安卓版4.1.2手机版立即下载 mread安卓阅读器软件官方版1.1.0免费版立即下载

mread安卓阅读器软件官方版1.1.0免费版立即下载 TV助手手机版(新野草)下载最新版2.7立即下载

TV助手手机版(新野草)下载最新版2.7立即下载 KotatsuNext开源漫画软件官方版手机版9.7.7.1立即下载

KotatsuNext开源漫画软件官方版手机版9.7.7.1立即下载 iapp工具箱app官方版

iapp工具箱app官方版 iApp工具箱安卓版

iApp工具箱安卓版 iapp市场

iapp市场 手机编程软件iApp

手机编程软件iApp 配享音乐免费播放app

配享音乐免费播放app 牛蛙圈app安卓版免费版

牛蛙圈app安卓版免费版 小肾魔盒app

小肾魔盒app 免费图片拼接软件

免费图片拼接软件 能本地部署的ai平台

能本地部署的ai平台 游咔下载官方版最新版本

立即下载

手机工具

游咔下载官方版最新版本

立即下载

手机工具

我在aiapp下载2025官方最新版

立即下载

手机工具

我在aiapp下载2025官方最新版

立即下载

手机工具

猪猪软件库3.4版本

立即下载

手机工具

猪猪软件库3.4版本

立即下载

手机工具

scene工具箱软件安卓官方最新版本

立即下载

手机工具

scene工具箱软件安卓官方最新版本

立即下载

手机工具

旋风免费加速器app安卓版

立即下载

手机工具

旋风免费加速器app安卓版

立即下载

手机工具

户籍猎手7.0版本最新版

立即下载

手机工具

户籍猎手7.0版本最新版

立即下载

手机工具

鸡乐盒v5.0版本

立即下载

手机工具

鸡乐盒v5.0版本

立即下载

手机工具

mt管理器官方版最新版2026

立即下载

手机工具

mt管理器官方版最新版2026

立即下载

手机工具

鸡乐盒7.0无广告最新版

立即下载

手机工具

鸡乐盒7.0无广告最新版

立即下载

手机工具

小劫家园app最新版本

立即下载

手机工具

小劫家园app最新版本

立即下载

手机工具